Установка и настройка программ (обзор): брандмауэр (файрволл) Comodo Firewall (окончание). Comodo Firewall — лучший бесплатный фаервол

Крошка сын к отцу пришел, и спросила кроха:

— Чья защита хороша, а вот чья — не очень?

У меня секретов нет, слушайте, ребята.

Мнение на этот счёт публикую ниже.

На самом деле лучшего фаервола не существует, так же как не существует лучшего антивируса или браузера — каждый пользователь компьютера выбирает для себя свой лучший программный продукт.

Возможно я сейчас многих разочаровал, но это так и есть. Вот огромное число пользователей считают, что Comodo Firewall — лучший бесплатный фаервол и я не спорю, но до него у меня несколько лет отлично работал ESET NOD32 со своим фаерволом, а после него трудился avast! Internet Security 2014, тоже с межсетевым экраном…

Нареканий на их защиту у меня никогда не возникало, пока я не испытал последний комплекс программой для проверки надёжности фаервола . Он провалил тест и было принято решение сменить фаервол. Выбор пал на Comodo Firewall — он проходит проверку на надёжность и естественно полностью бесплатен.

Некоторые нюансы установки его и настройки я сегодня хочу Вам описать.

Вся наша жизнь — поиск чего-либо. Поиск денег, славы, любви… лучшего фаервола или браузера.

Установка Comodo Firewall

Первый вопрос у Вас может возникнуть о размере установочного файла этого фаервола — 202 Мб! Почему такой дикий размер? Потому что в нём целая куча лишних дополнений, даже браузер туда впихнули.

Я Вам сейчас покажу как установить один Comodo Firewall и после этого Вы можете смело удалить этот гигантский инсталлятор. Но скачивать всё-равно надо весь файл, по этой ссылке с официального сайта производителей (на странице загрузки кнопка, что справа)…

Встречал в сети, как-то давно, облегчённый установочный файл этого защитного экрана, без дополнений, но во-первых — он был не официальный, а во-вторых — я потерял ссылку.

Скачали? Устанавливаем Comodo Firewall…

Вот они — лишние дополнения. Снимаем галочки с них и идём дальше…

Я Вам уже описывал как найти самые быстрые DNS-серверы , так вот — COMODO DNS-серверы не только медленные, но и перепуганные на всю голову!

Оставив верхнюю галку Вы приобретёте себе головную боль — половина сайтов будут блокироваться!

Обязательно зайдите в пункт «Настроить установку» !

Вот он, родной наш — как же без Яндекса!!!

Конечно снимаем все галки

Оглядываемся по сторонам и выясняем где находимся. Если у Вас нет своей домашней локальной сети — рекомендую нажать «Я нахожусь в общественном… месте»

Поздравляю! Вы установили Comodo Firewall — лучший бесплатный фаервол.

Давайте теперь его немного настроим…

Настройка Comodo Firewall

На самом деле существует много конфигураций настроек этого фаервола — ими завален интернет (вот одна из них ). Вы можете так настроить защитника, что и вздохнуть не сможете между его уведомлениями, предупреждениями и вопросами.

А можете убедить его работать тихо и ненавязчиво — Вам решать, приведу лишь несколько советов ниже…

Зайдите в настройки программы…

…и поставьте ВСЕ галки в расширенных настройках (так многие советуют в сети), но если у Вас возникнут проблемы с выходом в Интернет — снимите две нижние.

Тут можно отключить отображение виджета на рабочем столе, если он Вам не нужен…

Я его оставил, хоть и категорически не люблю всякие виджеты на рабочем столе. Слегка его отредактировал кликнув ПРАВОЙ кнопкой мыши по значку фаервола в трее…

А вот самая страшная настройка фаервола, которая превратит его в настоящую железобетонную стену…

Вместо безопасного режима можно установить…

В таком режиме готовьтесь к миллиону вопросов от защитника по любому поводу. Зато проверку на надёжность теперь Ваш Comodo Firewall пройдёт — 100%.

Вопросы от фаервола выглядят таким образом…

Можно поставить внизу этого окна галочку (запомнить…) и просто разрешить выполнение. Это если Вы знаете программу, которая пытается выйти в сеть. Ещё можно «Обработать как» …

Таким образом мы избавимся от повторных вопросов, например по поводу обращения программы Nexus к Clover .

Как говорится полёт нормальный, только вот продукт-то платный и через 30 дней работать перестанет, попросит денежку. Скажите, а есть какой-либо бесплатный фаервол такого же качества.

Привет друзья! Сегодняшняя статья о популярном и бесплатном фаерволе Comodo Firewall.

Популярность на рынке софта защитное ПО от компании-разработчика Comodo Group завоевало благодаря наличию в программных продуктах трёх важных составляющих – востребованная сфера применения, простота и удобство интерфейса, а также бесплатное распространение. Отдельно стоит отметить гибкость подхода разработчиков. Так, программный пакет для защиты компьютера , состоящий из антивируса, файервола, «Песочницы» (Sandbox) и прочих модулей можно установить как целиком, так и выборочно, инсталлировав в систему только отдельные модули либо антивируса Comodo AntiVirus, либо файервола Comodo Firewall. Именно о последнем детальней речь и пойдёт ниже. Рассмотрим особенности файервола Comodo Firewall, как установить эту программу и как её настроить.

Задачи и особенности Comodo Firewall

Файервол Comodo Firewall, несмотря на то, что продукт бесплатный, обеспечивает полноценную защиту компьютера от сетевых угроз. Более того, он не единожды становился победителем различных тестов, проводимых софтверными интернет-ресурсами с целью выявить лучшее программное решение класса «Файервол». Comodo Firewall способен защитить от атак хакеров и распространяющегося по сети вредоносного ПО на уровне с платными продвинутыми файерволами типа Outpost Firewall Pro. Скажу проще, такого же по качеству и тем более бесплатного, Вы на рынке софта не найдёте .

Comodo Firewall анализирует подозрительную активность программ на компьютере и проверяет все их активные компоненты, блокируя запуск всего того, что может нанести вред компьютеру. Благодаря режиму программы Stealth Mode компьютер делается невидимым для сканирования портов вредоносным ПО. Comodo Firewall автоматически определяет доверенные зоны компьютера, то есть, те папки и файлы, которые санкционировано открыты для общего доступа по домашней или локальной сети.

В отличие от своего аналога - , который уживается в одной системе не с каждым антивирусом, Comodo Firewall более лоялен в этом плане. Даже если вам не понравится специфика или эффективность работы антивирусного модуля Comodo AntiVirus, вы сможете установить любой другой антивирус, поскольку Comodo Firewall, как правило, не конфликтует со сторонним защитным ПО.

Несколько режимов работы и гибкие настройки Comodo Firewall позволят настроить желаемое поведение файервола как новичкам, так более опытным пользователям.

Установка Comodo Firewall

Запустите скачанный инсталлятор программы Comodo Firewall.

Процесс установки несколько отличается от стандартного, поскольку изначально предполагает задание некоторых параметров работы программы. После выбора языка программы увидим окно мастера установки, где необходимо выбрать кое-какие опции. Свой E-Mail указывать необязательно.

Оставить все предустановленные опции, не меняя ничего можно лишь в таких случаях:

Когда речь идёт о производительном компьютере или ноутбуке и высокоскоростном интернет-подключении;

Вы принципиально хотите участвовать в совершенствовании защитного ПО, в частности, продуктов Comodo, чтобы компания улучшала защиту пользователей;

Вы не доверяете DNS своего провайдера.

Откроется окно с вариантами установки программы, где разработчик, надеясь на то, что вы поспешно проведёте инсталляцию и не будете копаться в настройках установки, приготовил в довесок к файерволу Comodo Firewall автоматическую инсталляцию ещё двух программ – это клиент технической поддержки от разработчика Comodo GeekBuddy и браузер с усиленной защитой при веб-сёрфинге Comodo Dragon. Связываться с первой программой нет смысла тем, кто не знает английского языка и не собирается по окончанию бесплатного периода платить за техподдержку от Comodo. Другую программу – браузер Comodo Dragon на базе Chromium – вы сможете бесплатно скачать в Интернете и установить в любой иной удобный момент, когда станет вопрос о смене браузера.

Теперь уже можно смело нажимать кнопку «Вперёд».

В следующем окне нам навязывается попутная установка элементов Яндекса и вездесущесть этого поисковика в браузере. Откажемся от этой услуги, поскольку её вряд ли можно назвать упущенной возможностью в жизни. Жмём кнопку запуска установки внизу.

Программа установится. После её запуска увидим, что требуется перезагрузка компьютера. Жмём кнопку «Исправить».

Запуск Comodo Firewall

Компьютер перезагрузится, и мы обнаружим на рабочем столе массу окон Comodo Firewall - информационную справку о технологиях Comodo, гаджет работы программы и окно предварительных настроек файервола, где нам необходимо указать, к какой сети компьютер подключён – к домашней, к рабочей или к сети в общественном месте, например, с точкой доступа Wi-Fi.

После этого Comodo Firewall свернётся в системный трей, откуда интерфейс программы можно вызвать в любой момент.

На любые выполняемые действия на компьютере, для которых файервол ещё не создал правило, нужно дать ему одобрение, если, конечно же, речь не идёт о несанкционированном запуске.

Одобрять запуск на компьютере каждой неизвестной Comodo Firewall программы придётся до тех пор, пока файервол не выработает для себя правила поведения для каждой из запускаемых программ. Конечно, поначалу придётся повозиться, но это на самом деле небольшая плата за возможность контролировать сетевые подключения.

Настройка Comodo Firewall

Программа Comodo Firewall рассчитана на широкий круг пользователей, включая новичков, и компьютер будет в безопасности даже с предустановленными разработчиком настройками. Но более опытным пользователям наверняка будет интересно использовать возможности Comodo Firewall для усиленной защиты компьютера.

Запускаем файервол с помощью его ярлыка в системном трее. В основном окне, открывшемся перед нами, видим статус программы - компьютер под защитой. Также видим количество сетевых вторжений, количество заблокированных вторжений, программные обновления.

С помощью кнопки в левом верхнем углу можем переключиться на отображение программой подробной сводки. А затем снова вернуться к отображению в режиме краткой сводки.

В основном окне Comodo Firewall находится опция «Игровой режим». Игровой режим – это, по сути, полноэкранный режим не только в играх, но и при просмотре видео, а также в любых других приложениях, которые отображаются на весь экран. При переключении на этот режим файервол нас не будет беспокоить своими уведомлениями и все решения будет принимать сам.

Чтобы открыть расширенные настройки файервола, в основном окне Comodo Firewall с подробной сводкой жмём ссылку «Файервол».

Откроются детальные настройки файервола, где можно сменить те или иные предустановленные параметры.

Можно, например, вверху окна настроек сменить предустановленный «Безопасный режим» работы файервола, когда разрешается сетевая активность программ, находящихся в списке доверенных, и Comodo Firewall не дёргает по каждому поводу, на другие режимы. Например:

«Полная блокировка» – в этом режиме любая сетевая активность исключена. Этот режим – просто незаменимая вещь в случае заражения компьютера вирусом.

«Пользовательский набор правил» – как видно из названия режима, он предусматривает жёсткий контроль и участие пользователя в принятии решений по каждому сетевому запросу, для которого отсутствуют ранее заданные правила.

«Режим обучения» - в этом случае Comodo Firewall не вмешивается в активность запускаемых программ, а только мониторит события.

Здравствуйте, уважаемые читатели блога сайт! В данной статье я продолжаю затронутую мной большую тему о защите компьютера от разного вида угроз. В последней своей статье на эту тему я начал говорить о защите вашего доступа к сети интернет и контроля программ при помощи специального компонента защиты – Фаервола (Firewall), входящего в состав расширенной защиты Касперского – Kaspersky Internet Security. По-другому Фаервол ещё называют – «Сетевой экран» или «Брандмауэр».

И сейчас я снова буду говорить о защите Фаерволом, но уже от другого разработчика и который можно установить отдельно вместе с любым антивирусным продуктом, не устанавливая специально комплексную защиту от одного производителя. Продукт, о котором я хочу рассказать называется – Comodo Firewall. Самые главные его преимущества – бесплатность и высокое качество защиты трафика!

В одной из предыдущих статей я уже упоминал, что Comodo предлагает также бесплатный антивирус (о нём читайте вот тут: ) или вовсе бесплатную комплексную защиту: Comodo Internet Security. Однако сам антивирус от данного разработчика не является таким надёжным, как, например, Антивирус Касперского или Avast, поэтому рекомендую от Comodo ставить только фаервол и отдельно — надёжный антивирус от другого разработчика. Либо использовать пакет Kaspersky Internet Security.

Рассмотрим установку и основные настройки фаервола от Comodo.

Процесс установки Comodo Firewall

Установка отдельного продукта Comodo Firewall, можно сказать, вообще ничем не отличается от установки антивируса от Comodo, поэтому я разберу этот процесс более кратко – без комментариев к каждой настраиваемой опции.

Более подробные комментарии по установке вы можете найти в начале статьи, ссылка на которую дана выше.

Итак, начинаем:

Настройка Comodo Firewall

Настройка Фаервола от Comodo проста и практически всё уже будет настроено по умолчанию наиболее оптимально. Нам останется только проверить и если нужно, кое-что подправить. Перед настройкой самого компонента Фаервола проделаем некоторые действия с основными настройками Comodo:

Полная блокировка. Выбрав данный режим, фаервол будет блокировать абсолютно все соединения, как входящие, так и исходящие и из любых сетей. Ваш компьютер будет словно изолирован подобно тому, если бы вы отключили все сети на компьютере и вынули сетевой кабель.

Данный режим, в принципе, и не нужен как таковой, поскольку целесообразность его применения может быть только при работе в крайне опасных незащищённых сетях, в которых толпами гуляют различные вирусные угрозы.

Пользовательский набор правил. Выбрав данный режим, фаервол будет работать и выполнять блокировку трафика только руководствуясь правилами для программ и сетей, которые мы зададим самостоятельно. При этом фаервол не будет учитывать, что программа является доверенной и имеет цифровую подпись. Он будет принимать решения только исходя из заданных нами правил.

Безопасный режим. Именно этот режим я рекомендую использовать. При работе в данном режиме фаервол сам создаёт большинство правил для доверенных приложений, имеющих действительные цифровые подписи. Исходя из этого он выбирает, какие соединения разрешать тому или иному приложению, а какие – нет. При обнаружении неопознанных и недоверенных программ, Comodo предоставит пользователю выбор, разрешить или заблокировать соединение, сообщая какие действия собиралось выполнять данное приложение.

Режим обучения. В данном режиме фаервол не будет показывать никакие уведомления и будет сам создавать правила для всех приложений, разрешая им сетевые запросы. Режим можно использовать только в том случае, если вы на 100% уверены в надёжности установленных на компьютере приложений. Как правило, такого быть не может, поэтому данный режим использовать не рекомендую:)

Сразу после установки Фаервола появится всплывающее окно, в котором нужно выбрать к какой сети вы подключены. Выбираем «Я нахожусь дома»:

Теперь запускаем главное окно Comodo Firewall, щёлкнув по иконке в трее (область возле часов Windows) и увидим большой восклицательный знак (который сообщает о том, что какой-то компонент не работает) и активную кнопку «Исправить». В данном случае от нас требуется только перезагрузка, потому как после установки не все компоненты защиты были запущены.

Просто нажимаем кнопку «Исправить»:

Компьютер перезагрузится и после загрузки системы компоненты Фаервола уже будут включены и предупреждающий значок исчезнет.

Если у вас Windows 7, то справа на рабочем столе будет красоваться ненужный совершенно виджет от Comodo:) Вот так он выглядит:

Уберём его. Для этого щёлкаем правой кнопкой мыши по значку Comodo в трее, выбираем пункт «Виджет», а затем щёлкаем по кнопке, отмеченной галочкой «Показать»:

В результате виджет исчезнет и больше не будет мозолить глаза, а также потреблять ресурсы системы:)

Теперь снова запускаем главное окно Comodo Firewall с рабочего стола или из трея и выполняем обновление баз, нажав соответствующую кнопку (см. изображение ниже):

Запустится обновление баз и если новые версии есть, они обновятся. После этого окно закроется автоматически через несколько секунд.

Даже если вы установили последнюю версию антивируса или фаервола с официального сайта разработчика, я всё равно рекомендую сразу после установки продукта проверять обновления.

Теперь переходим непосредственно к проверке настроек компонента – фаервола. Для удобного доступа ко всем настройкам переключаемся в расширенный режим главного окна. Для этого в левом верхнем углу нажимаем на маленькую кнопочку как на изображении ниже:

Теперь главное окно Comodo Firewall немного преобразуется, и мы увидим большее количество функций. Но главное то, что теперь мы сможем легко перейти к настройкам самого фаервола. Для этого просто щелкаем по ссылке «Фаервол» в левом верхнем углу:

В итоге мы попадаем в первое окно настроек фаервола Comodo.

Как только мы перешли в настройки, перед нами будет открыто самое первое меню из категории «Фаервол» – «Настройки Фаервола».

Эти настройки являются оптимальными, но я сделаю некоторые комментарии.

Галочка «Включить Фаервол», понятное дело, отвечает за включение или отключение защиты. Ни в коем случае не снимайте галочку, иначе толку от установленного Comodo Firewall сразу не будет никого, поскольку сам фаервол попросту будет выключен:)

Рядом с галочкой для включения / отключения фаервола, расположен список, где можно выбрать режим безопасности. Расскажу коротко об этих режимах:

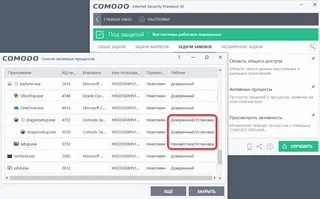

В меню фаервола «Правила для приложений» мы можем задавать правила для любых приложений или увидеть уже созданные ранее правила.

Все уже созданные правила будут видно сразу же если щёлкнуть по меню «Правила для приложений». Для того, чтобы добавить своё правило, щёлкаем правой кнопкой мыши по пустой области в окне и выбираем пункт «Добавить»:

Теперь покажу на примере как заблокировать доступ к сети любой из программ.

Для этого в открывшемся окне, в первую очередь, нужно выбрать программу, для которой мы создаём правило (как я указал для примера: заблокировать выход в сеть). Щелкаем по кнопке «Обзор», после чего можно выбрать сразу множество файлов, выбрав пункт «Группы файлов» и отметив соответствующую группу. Также можно выбрать один из запущенных в данный момент процессов в системе и создать правило блокировки для него. Но удобнее выбрать пункт «Файлы»:

После того как выберем «Файлы», откроется проводник, где нужно выбрать программу, для которой будем создавать правило. Для примера я буду блокировать выход в интернет известному браузеру – Mozilla Firefox. Ищу папку, где установлен Firefox и выбираю файл, отвечающий за запуск (firefox.exe). Затем нажимаю кнопку «Открыть» в проводнике:

Теперь мы автоматически вернёмся в предыдущее окно и увидим, что в поле «Имя» теперь появился путь к указанной нами программе. Отмечаем пункт «Использовать набор правил», после чего справа из списка готовых правил выбираем «Заблокированное приложение»:

После того как все настройки в данном окне буду выставлены, нажимаем внизу кнопку «ОК» для их сохранения:

В результате мы вернёмся в окно с набором правил для программ и в списке увидим вновь добавленную программу (в моём примере – Firefox) с правилом «Заблокированное приложение». Для того чтобы сразу проверить результат, нужно применить все изменения в правилах и нажать ещё раз кнопку «ОК» внизу:

Для проверки своего действия я запускаю браузер Mozilla Firefox и пытаюсь, например, открыть наш любимый блог – сайт:) В результате получаю ошибку «Попытка соединения не удалась»:

А это как раз то, что нам и нужно было для примера:) Соединения для Firefox заблокированы. Понятно, что Firefox, если серьёзно, блокировать конечно же не надо. Это был всего лишь пример:) Блокировать можно и нужно программы, которым не нужен выход в интернет или программы, которые являются недоверенными.

Созданное правило удалить ещё проще. Нужно снова перейти в меню фаервола – «Правила для приложений» и, щёлкнув правой кнопкой мыши по нужному правилу, выбрать пункт «Убрать из списка»:

В нашем же выбранном режиме «Безопасный режим», Comodo Firewall будет очень хорошо сам подбирать правила для приложений и нам редкий раз придётся самому копаться и настраивать правила. В принципе, на этом собственно и заканчиваются важные настройки фаервола от Comodo для новичков. Производить какие-либо настройки в остальных меню фаервола я не рекомендую, поскольку предназначены они уже для намного более опытных пользователей, разбирающихся в компьютерных сетях и имеющих более полные знания о работе с сетями в операционных системах.

Тех настроек, что показал я, хватит вполне чтобы обезопасить компьютер от атак хакером и заблокировать выход в интернет недоверенным приложениям или тем, что мы сами выберем.

Наверняка вы обратили внимание, что помимо раздела «Фаервол», в настройках есть и другие разделы, например: «Защита+», «Рейтинг файлов», «Общие настройки». Нужные настройки из перечисленных разделов я уже описывал в одной из своих предыдущих статей – «Ещё один хороший бесплатный антивирус – Comodo» , поэтому, если необходимо, то вы можете почитать о них в той статье, перейдя по ссылке выше.

И на этом последнюю из планируемых мной на данных момент статей, я завершаю.

Впереди вас ждёт ещё ни одна статья по компьютерной тематике, например: резервное копирование данных, удалённое управление компьютером и другие:) Я думаю, что периодическое отклонение от темы сёрфинга и заработка в сторону технических моментов — даже полезно. Таким образом на том же любимом блоге изучаем помимо сплошной информации о заработке ещё и свой компьютер и всё что с ним связано:)

До скорых встреч! Удачи Вам;)

Этот урок является продолжением статьи: Сетевой экран .

Итак, мы нашли и скачали последнюю версию Comodo Firewall. На компьютере может быть установлен только один фаервол. Поэтому, во избежание межпрограммных конфликтов, встроенный брандмауэр Windows должен быть отключен. Как выключить брандмауэр Windows XP и Wiindows 7, можно посмотреть в предыдущих уроках: и . Но, когда мы устанавливаем Comodo Firewall, в этом нет необходимости. Мастер установки фаервола сам отключит встроенный брандмауэр Windows.

Фаервол контролирует попытки приложений обмениваться данными в сети. На иллюстрации видно, как фаервол перехватил попытку программного обеспечения телефона Nokia выйти в интернет. Это нужное приложение, поэтому нажимаем кнопку "Разрешить":

Одними из первых надо разрешить соединения системным компонентам "Windows alg.exe" и "svchost.exe". Они нужны для поключения к сети. После установки, Comodo Firewall будет вновь и вновь выставлять оповещения для различных программ. Если приложение нам известно, разрешаем запрос на соединение. Если есть сомнение и программа кажется подозрительной, нажимаем кнопку "Блокировать". Отмечая флажком чек-бокс "Запомнить мой выбор", мы закрепляем свой выбор для данного приложения. И при следующем соединении окно оповещения для этой программы появляться не будет. Действовать нужно аккуратно. Разрешать соединения и закреплять выбор можно только изветным нам программам. Если кликнуть по названию приложения, откроется окно свойств программы.

Так же, фаервол уведомляет и о входящих соединениях:

На следующей иллюстрации видно, как Comodo Firewall перехватил входящий пакет для популярного клиента пиринговых сетей:

Сначала, оповещения фаервола несколько надоедают. Но мы делаем свой выбор и со временем их становится меньше и меньше.

Злокачественные программы могут маскироваться под безобидный софт, чтобы обмануть фаервол и получить разрешение на соединение. Поэтому, нужно регулярно сканировать машину антивирусной программой. Подробнее о выборе и работе антивируса можно почитать .

Перейдем, теперь, к настройкам фаервола.

Открываем Comodo Firewall, как и любое другое приложение, двойным кликом по значку на рабочем столе или по значку в области уведомлений. Появляется главное окно программы с открытой вкладкой "Сводка":

Здесь отражена информация трафика и состояние системы. Щелкнув по цифрам соединений, можно посмотреть подробные данные активных сетевых подключений. Нажатие на кнопку "Остановить все соединения" прекратит любую сетевую активность. Применить эту функцию можно в случае неадекватного поведения системы - подозрения на вмешательство в работу программ. Например, система длительно зависает и не откликается. Это может быть следствием сетевой активности какого-либо вредоносного приложения. Заблокировав трафик, можно выяснить причину и определить программу представляющую угрозу. Включаются все соединения нажатием этой же кнопки "Восстановить все соединения".

Режим работы фаервола можно изменить открыв выпадающий список кнопкой "Безопасный режим".

"Блокировать все" - режим, не допускающий никакой сетевой активности - эквивалент кнопки "Остановить все соединения".

"Пользовательская политика" - это жесткий режим, в котором сетевой экран будет выводить оповещение для каждой соединяющейся с интернетом программы. Здесь, надо самому создавать политики программ - четко понимать каким приложениям можно разрешать соединения.

"Безопасный режим" установлен по умолчанию и является универсальным. Фаервол применяет пользовательские политики - выполняет установки пользователя для отдельных программ, а также сам разрешает сетевой обмен приложениям, которые считает безопасными. Оповещений будет немного и фаервол не будет сильно отвлекать.

"Режим обучения" назначаем, когда нужно понаблюдать за различными приложениями, не вмешиваясь в их работу. Здесь, Comodo Firewall самостоятельно определяет политики программ, не выводя никаких оповещений.

В режиме "Неактивен" сетевой экран отключается. Выключать фаервол приходится в случае явного межпрограммного конфликта, например, с антивирусной программой или другим сетевым экраном.

На следующей вкладке "Фаервол" расположены настройки фаервола. "Журнал событий Фаервола" - "лог" отражает все события - реакции фаервола на сетевую активность различных программ.

"Добавить доверенное приложение" позволяет выбрать нужное приложение и добавить его в разрешенные.

"Добавить заблокированное приложение", наоборот, дает возможность добавить выбранное приложение в запрещенные для соединения.

Раздел "Политики сетевой безопасности" открывает окно, где можно выбрать одну из предустановленных политик для приложений или создать свою.

В окне "Активные сетевые подключения" показаны программы проявляющие в данный момент сетевую активность.

"Мастер Скрытых Портов" - этими настройками можно скрыть определенные порты и сделать компьютер невидимым в выбранных сетях.

"Настройки Фаервола"- это окно выбора режима работы, дублирующее выпадающий список на вкладке "Сводка". Также, устанавливаем ползунком "Безопасный режим" и ставим флажок в чек-боксе "Создавать правила для безопасных приложений":

На следующей вкладке "Защита +" расположены функции управления проактивной защитой. При установке фаервола, проактивная защита включается по умолчанию. Проактивная защита - это еще один слой защиты, контролирующий поведение программ и предотвращающий заражение системы. Настройки проактивной защиты, в основном, похожи на установки фаервола.

Пункт "Запустить программу в Sandbox" дает возможность запускать сомнительное приложение в своеобразной "песочнице". Работая изолированно в этой защищенной области, вредоносная программа не сможет навредить системе:

Пункт "Настройки Проактивной Защиты" открывает окно режимов работы проактивной защиты. И, коротко, пройдем по этим настройкам.

Режим "Параноидальный" подразумевает параноидальную подозрительность защиты к любой сетевой активности. Проактивная защита будет выдавать оповещение при каждой попытке любого приложения установить соединение.

В безопасном режиме защита применяет политики установленные пользователем, а также разрешает актвность приложениям, которые считает безопасными.

В режиме "Чистый ПК" защита безусловно доверяет всем установленным на компьютере программам и запрашивает разрешения на соединения только для вновь устанавливаемых приложений.

"Режим обучения". В этом режиме защита не выдает оповещений и производит мониторинг самостоятельно.

"Защита отключена". В этом режиме проактивная защита отключена. Отключать защиту не стоит. Оптимальным решением будет установка защиты в безопасный режим.

На вкладке "Разное" расположены дополнительные настройки фаервола. Их можно посмотреть самостоятельно. Обзор, и так, получился объемный. Главное, что Сomodo Firewall, это - очень надежный, гибкий в управлении, русскоязычный и бесплатный сетевой экран. Comodo Firewall в связке с хорошей антивирусной программой обеспечит комфортную и безопасную работу в сети.

Подробно, о работе и выборе антивирусной программы читаем .

Общие сведения

Когда компонент HIPS включен, активность программ ограничивается в соответствии с правилами. Ситуации, для которых правило не задано, разрешаются в зависимости от режима HIPS, рейтинга программ и других условий.

Обычно Безопасный режим разрешает доверенным программам любую активность, не запрещенную правилами, кроме запуска неопознанных файлов. Запуск неопознанных программ, а также любое действие этих программ пресекается оповещениями.

Параноидальный режим пресекает оповещениями любую активность любых программ, не предусмотренную правилами.

В Режиме обучения при любой не предусмотренной правилами активности любых программ будут автоматически создаваться новые разрешающие правила.

Правила представлены на вкладке HIPS → Правила HIPS в виде списка приложений и назначенных им наборов правил .

В качестве приложений могут выступать точные пути к файлам, шаблоны путей с символами * и? , а также группы файлов. В путях и их шаблонах можно использовать . Группы файлов - это наборы путей или шаблонов, они настраиваются на вкладке Рейтинг файлов → Группы файлов . Подчеркну, что приложения в правилах HIPS идентифицируются только по их путям, а не по хешам и т.п.

Набор правил, назначенный приложению, состоит из двух вкладок: «Права доступа» и «Настройка защиты». На первой задаются права самого приложения, на второй - наоборот, его защита от других программ. Приложение может иметь либо собственный набор правил , либо какой-нибудь из заранее сформированных наборов: они настраиваются на вкладке HIPS → Наборы правил .

Предустановленный набор правил «Системное приложение Windows» разрешает любую активность, набор «Разрешенное приложение» - любую, но не регламентирует запуск дочерних процессов; набор «Изолированное приложение» жестко запрещает любую активность; набор «Ограниченное приложение» запрещает почти все, кроме оконных сообщений и доступа к монитору, и не регламентирует запуск дочерних процессов. Можно не только создавать свои наборы, но и менять предустановленные.

В версии CIS 10.0.1.6223 набор правил HIPS «Изолированное приложение» переименован в «Приложение, запущенное в Контейнере». На мой взгляд, это ошибочный перевод названия «Contained Application», так как в действительности правила HIPS не имеют никакого отношения к Контейнеру (виртуальной среде). Во избежание путаницы рекомендую переименовать этот набор обратно в «Изолированное приложение», и в статье он будет называться именно так.

Особый случай - набор правил «Установка или обновление», он наделяет приложения . Программы с такими привилегиями свободно выполняют любые действия (кроме явно запрещенных правилами), в т.ч. запускают любые программы, а их дочерние процессы также получают привилегии установщика. Исполняемые файлы, созданные такими программами, автоматически становятся доверенными.

Разные исходные конфигурации COMODO Internet Security различаются и первоначальным набором правил, и контролируемым спектром деятельности программ. Для наиболее полной HIPS-защиты необходимо изначально выбрать конфигурацию Proactive Security и уже от нее вести дальнейшую настройку.

При ограничении доступа программ к различным ресурсам HIPS опирается на данные раздела HIPS → Защищенные объекты . Например, файл или каталог может быть защищен от модификации, только если его полное имя подходит под какой-либо из шаблонов на вкладке «Защищенные файлы». Так, если требуется запретить какой-либо программе изменение файлов на диске D: (независимо от их типа), необходимо сначала занести этот диск в список защищенных.

Затем при создании конкретных правил можно будет варьировать ограничения доступа к тем или иным защищенным объектам, нажав «Изменить» в столбце «Исключения».

Наиболее целесообразно использовать HIPS в Безопасном режиме , отключив опцию Создавать правила для безопасных приложений , или в Параноидальном . Тогда порядок определения доступа программы к ресурсу будет таков:

Как видим, в HIPS действие «Спросить» выражает отсутствие правила (в отличие от фаервола, где оно предписывает показать оповещение).

Итак, наивысший приоритет имеет вкладка «Разрешенные» самого верхнего правила, подходящего для данной программы; затем - вкладка «Заблокированные»; затем - указанное в этом правиле действие, если оно однозначно; затем - вкладка «Разрешенные» следующего правила и т.д. В отсутствие однозначного правила доступ разрешается, если (i) действуют привилегии установщика, или (ii) программа является «доверенной», а режим HIPS - «Безопасным», или (iii) отмечена опция «Не показывать оповещения: Разрешать запросы». Когда не выполняется ни одно из этих условий - доступ блокируется, если отмечена опция «Не показывать оповещения: Блокировать запросы», или выдается оповещение, если эта опция отключена.

Особый случай: если программа выполняется в виртуальной среде и/или с ограничениями Auto-Containment, то в отсутствие правила ей будет дано разрешение (подобно опции «Не показывать оповещения: Разрешать запросы»). Кроме того, в виртуальной среде вообще отсутствует защита файлов и реестра, даже при явно заданных запретах.

Управление правами программ через оповещения

При ответах на оповещения HIPS приложениям назначаются правила: временно или постоянно, в зависимости от опции «Запомнить мой выбор».

Важный момент: правила назначаются приложению, которое указано в левой части оповещения. Например, если спрашивается о запуске неизвестной программы проводником, то правила будут назначены именно проводнику. Типичные ошибки новичков: выбрать в таком оповещении вариант «Заблокировать и завершить выполнение» (убив тем самым процесс проводника), или вариант «Изолированное приложение» (жестко ограничив права проводника), или вариант «Установка или обновление» (тем самым лишившись почти всей защиты). Обычно самый разумный выбор в оповещении о запуске программы - «Разрешить» или «Только заблокировать».

Варианты «Разрешить» или «Только заблокировать» в различных оповещениях HIPS означают разрешение или запрет только в отношении определеного ресурса. Например, если разрешить приложению создать файл C:\test\A.exe , то попытка создать файл C:\test\B.exe снова приведет к оповещению. Чтобы разрешить приложению создавать любые файлы в каталоге C:\test , придется редактировать правило через окно настройки CIS. К сожалению, в оповещениях не предусмотрены разрешения для каталогов, шаблонов, групп и т.п. Однако через оповещение можно применить к приложению какой-либо набор правил, заранее созданный на вкладке HIPS → Наборы правил .

Если при ответе на оповещение включить в нем опцию «Запомнить мой выбор», то изменится набор правил, назначенный указанному приложению; если же для этого приложения нет правила HIPS - оно будет создано вверху списка. При выборе варианта Разрешить или Только заблокировать к правилам добавится разрешение или запрет в точности для определенного ресурса (файла, COM-интерфейса и т.д.). При выборе какого-либо набора правил новые правила не добавятся к старым, а полностью заменят их, т.е. перестанут действовать правила, назначенные данному приложению ранее.

Если отключить в оповещении опцию «Запомнить мой выбор», то назначенные приложению разрешения, запреты или наборы правил прекратят действие с завершением работы данного приложения или даже раньше, и никаких изменений в конфигурации CIS не произойдет. Чтобы понять логику работы этих временных правил, удобно представить, что при каждом ответе на оповещение (без запоминания) создается воображаемая запись в списке правил HIPS. Все «воображаемые» записи располагаются в списке правил ниже «настоящих» записей, но новые «воображаемые» - выше других «воображаемых». Это значит, что одному и тому же приложению можно несколько раз назначать через оповещения различные наборы правил (без запоминания), и все эти наборы правил будут действовать. При этом наивысший приоритет будут иметь «настоящие» правила, затем - самое свежее из «воображаемых», затем - более раннее и т.д. Но как только будет создано какое-либо «настоящее» правило (с запоминанием) - все «воображаемые» правила для всех приложений уничтожатся.

Например, получив оповещение о какой-либо программе, назначим ей набор правил «Изолированное приложение», без запоминания. По умолчанию группе «Все приложения» разрешено изменять временные файлы, поэтому данная программа все еще сможет это делать, несмотря на то, что набор «Изолированное приложение» это запрещает. Если же назначить этот набор правил с запоминанием - изменение временных файлов будет запрещено, так как создастся новое правило HIPS вверху списка.

Замечены некоторые исключения из описанного порядка работы при отключенной опции «Запомнить мой выбор». Во-первых, не создаются «воображаемые» разрешения на запуск приложений (т.е. при повторном запуске того же приложения снова возникнет оповещение). Во-вторых, если какой-либо программе разрешить через оповещение «изменение пользовательского интерфейса другого приложения», то она временно сможет отправлять оконные сообщения любым приложениям, а не только указанному.

Контроль запуска программ

Возможность запуска какой-либо программы задается в HIPS правилом для запускающей программы, а не для запускаемой. При «Параноидальном режиме» запуск програм молча разрешается только при наличии явного разрешения в правилах. При «Безопасном режиме» в отсутствие правила запуск разрешается, если и запускающая, и запускаемая программа являются доверенными. Исключения - выполнение программ с привилегиями установщика, а также под действием виртуализации и/или ограничений Auto-Containment.

Так, предположим, что при «Безопасном режиме» HIPS программа parent.exe запущена и пытается запустить программу child.exe . В отсутствие дополнительных правил запуск произойдет молча, только если обе программы являются доверенными. Если же программа child.exe неопознанная, а в правилах HIPS для программы parent.exe (или содержащей ее группы) отсутствует разрешение на запуск программы child.exe (или содержащей ее группы), то вне зависимости от правил HIPS для самой программы child.exe и вне зависимости от рейтинга программы parent.exe перед запуском возникнет оповещение (причем относительно именно программы parent.exe).

Таким образом, чтобы разрешить выполнение неопознанной программы, мало задать разрешающие правила для нее самой - требуется разрешение на ее запуск родительскому процессу, как вариант - группе «Все приложения».

Если же требуется пресечь запуск программы, то, получив оповещение относительно родительского процесса, обычно следует отключить опцию о запоминании и выбрать Блокировать → Только заблокировать . Внимание! Пункт «Заблокировать и завершить выполнение» в оповещении о запуске программы означает завершение работы родительского процесса .

Возможность запуска какой-либо программы определяют правила не только HIPS, но и Auto-Containment. Запуск будет заблокирован, если того требует хотя бы один из этих компонентов. Если же запуск программы разрешен в правилах HIPS, а правила Auto-Containment предписывают изолировать данную программу - она будет запускаться изолированно.

Важно знать, что, в отличие от Auto-Containment, в HIPS дочерний процесс не наследует ограничения родительского: если разрешить сомнительной программе запустить безопасную, то от имени безопасной программы может быть нанесен ущерб.

Автоматическое создание правил HIPS в «Режиме обучения» и в «Безопасном режиме»

В определенных режимах создание правил HIPS происходит автоматически:

- если включен «Режим обучения» и опция «Не показывать оповещения» отключена или установлена в режим «Блокировать запросы», то будут создаваться правила, разрешающие каждое замеченное действие любых приложений;

- если включен «Безопасный режим», включена опция «Создавать правила для безопасных приложений», а опция «Не показывать оповещения» отключена или установлена в режим «Блокировать запросы», то будут создаваться правила, разрешающие каждое замеченное действие доверенных приложений.

В большинстве случаев данные режимы не несут пользы и применяются только для тестирования или подготовки к переключению в «Параноидальный режим».

Правила для программы (любой при «Режиме обучения» или доверенной при «Безопасном режиме») создаются следующим образом:

Вид нового правила будет зависеть от запрашиваемого действия:

- Когда одна программа запускает другую, для первой создается правило, разрешающее запускать конкретно определенную программу.

- Когда программа изменяет файл или ключ реестра, входящий в список на вкладке HIPS → Защищенные объекты

, вид правила будет зависеть от того, как записан шаблон этого ресурса.

- Если в конце шаблона стоит знак | , то создастся правило, разрешающее изменение конкретно того объекта, к которому обратилась программа. Например, программа создает на рабочем столе файл text.txt . Он соответствует шаблону?:\Users\*\Desktop\*| . Значит, будет создано правило, разрешающее изменение файла C:\Users\Name\Desktop\text.txt .

- Если в конце шаблона отсутствует знак | , то создастся правило, разрешающее изменение любого объекта по данному шаблону. Например, программа создает файл D:\prog.exe . В списке защищенных объектов этот файл соответствует шаблону *.exe . Значит, создастся правило, разрешающее данной программе изменение любых exe-файлов.

- При обращении программы к какому-либо из следующих ресурсов автоматически создаются правила, разрешающие ей доступ одновременно к ним всем:

- Защищенные COM-интерфейсы ,

- Хуки Windows и хуки приложений ,

- Межпроцессный доступ к памяти ,

- Прерывание работы приложений ,

- DNS-запросы ,

- Диск (прямой доступ),

- Клавиатура ,

- Монитор .

Защита процессов

В окне с правилами HIPS для какого-либо приложения можно ограничить не только собственную активность этого приложения, но и влияние на его работу других программ. Для этого вкладке Настройка защиты указывается, какие действия с данным приложением будут блокироваться, а в окне исключений (кнопка Изменить ) - каким программам они будут разрешены. Оповещения здесь не предусмотрены - только разрешение или запрет, вне зависимости от рейтинга. Запрещенное таким образом действие будет блокироваться, независимо от правил и рейтинга других программ.

В частности, с помощью этой функции осуществляется самозащита CIS от выгрузки его процессов и доступа к памяти. Поэтому, даже когда HIPS не нужен, желательно включить его хотя бы с опцией «Не показывать оповещения: Разрешать запросы» (в «Безопасном» или «Параноидальном» режиме).

Побочным эффектом самозащиты CIS является огромное количество записей в журнале «События Защиты+» при использовании некоторых программ, например, ProcessExplorer. Можно избавиться от необязательных блокировок, разрешив отдельным приложениям доступ к памяти группы «COMODO Internet Security».

Отмечу, что сама по себе защита от прерывания работы приложений не охватывает всех способов выгрузить процесс. Так, многие приложения можно завершить посредством оконных сообщений или посредством доступа к памяти. Чтобы защитить приложение от таких способов завершения, понадобится отметить в его правилах на вкладке «Настройка защиты» не только пункт «Прерывание работы приложений», но и другие.

Привилегии установщика

Смысл привилегий установщика

При определенных условиях приложение получает привилегии установщика, которые заключаются в следующем:

- HIPS разрешает такому приложению все, что не запрещено ему в правилах явным образом, т.е. работает подобно режиму «Не показывать оповещения: Разрешать запросы»;

- Auto-Containment не изолирует программы, запускаемые этим приложением;

- пока это приложение работает, его дочерние процессы (а также их дочерние процессы и т.д.) выполняются с привилегиями установщика;

- исполняемые файлы, которые создает это приложение (или дочерние процессы, унаследовавшие его привилегии), автоматически становятся доверенными.

Автоматическое занесение файлов в доверенные происходит только при включенной опции «Доверять приложениям, установленным с помощью доверенных установщиков» на вкладке . Также в некоторых особых случаях привилегии установщика даются приложениям в «усеченном» виде: без , либо когда пользователь отвечает разрешением в (если программа неопознанная и имеет признак установщика), либо когда программе назначено соответствующее , либо когда это правило применено к ней , либо когда программа наследует эти привилегии от родительского процесса.

Автоматическое наделение приложения привилегиями установщика

Приложение автоматически получает привилегии установщика, если оно является доверенным и имеет признак установщика. Увидеть, имеет ли приложение признак установщика, можно в списке акивных процессов.

В каких свойствах приложения заключается признак установщика, говорилось : судя по экспериментам, установщиками считаются программы, у которых в имени файла либо в File Version Info (в поле FileDescription , ProductName , InternalName или OriginalFilename) содержится слово install , setup или update ; также установщиками считаются msi-файлы.

В старых версиях CIS признаки установщика были другими, в частности, установщиками считались программы, запрашивающие при запуске права администратора, программы, чей размер превышает 40 МБ, и др. Из-за этого многие прикладные программы ошибочно наделялись привилегиями установщика (в частности, PortableApps-сборки), что создавало очевидную опасность. В версии CIS 10 эта угроза значительно ниже.

Назначение привилегий установщика через оповещения Auto-Containment

В стандартной конфигурации «Proactive Security» при запуске неопознанной программы, имеющей признак установщика, появляется оповещение, предлагающее выбор из четырех вариантов: «Блокировать», «Изолированный запуск», «Запуск без ограничений» при отключенной опции «Доверять этому приложению» и «Запуск без ограничений» при включенной опции «Доверять этому приложению».

Вариант «Блокировать» означает запрет запуска. Вариант «Изолированный запуск» означает, что программа будет запущена изолированно в соответствии с правилами Auto-Containment.

Если включить опцию «Доверять этому приложению» и выбрать пункт «Запуск без ограничений», то программа станет доверенной и запустится с привилегиями установщика. Вместе с тем создастся правило Auto-Containment, исключающее дочерние процессы этой программы из изоляции. Обычно это правило не имеет смысла, и я рекомендую его удалить.

Если же выбрать пункт «Запуск без ограничений» при отключенной опции «Доверять этому приложению», то программа временно запустится с «усеченными» привилегиями установщика, без доверия к создаваемым файлам. Т.е. выполнятся пункты , и , но не .

Вообще говоря, такое оповещение возникает, если выполняются следующие условия:

- компонент Auto-Containment включен,

- на вкладке Containment → Настройка Containment включена опция «Обнаруживать программы, требующие повышенных привилегий»,

- там же отключена опция «Не показывать оповещения при запросах повышенных привилегий»,

- запускаемая программа должна, согласно правилам Auto-Containment, запускаться виртуально и/или с ограничениями,

- запускаемая программа имеет признак установщика или запрашивает при запуске права администратора.

Как видим, для показа оповещения запускаемая программа не обязательно должна быть неопознанной - требуется лишь, чтобы правила Auto-Containment предписывали ее изолировать. Кроме того, программа может запрашивать при запуске права администратора, но не быть установщиком.

Если включить опцию «Не показывать оповещения при запросах повышенных привилегий», то в меню этой опции можно будет выбрать автоматическую изоляцию (рекомендуется) или блокировку неопознанных установщиков без оповещений. Также там представлены варианты «Запускать без ограничений» и «Запускать без ограничений и доверять» - разумеется, выбирать их весьма опасно.

Назначение привилегий установщика через оповещения и правила HIPS

Привилегии установщика могут быть назначены программе явным образом через HIPS: им соответствует правило «Установка или обновление».

Когда возникает оповещение HIPS относительно активности какого-либо приложения, можно в окне этого оповещения выбрать Обработать как → Установка или обновление , с запоминанием или без.

Если отметить опцию о запоминании и выбрать вариант «Установка или обновление», то создастся соответствующее правило HIPS и приложение получит привилегии установщика. Если же выбрать этот вариант без опции о запоминании, то правило не создастся, а приложение получит «усеченный» вариант привилегий установщика, без доверия создаваемым файлам ( временному запуску неопознанного установщика без ограничений Auto-Containment).

Через окно настройки CIS можно заранее назначить приложению правило HIPS «Установка или обновление». Очевидно, в этом случае приложение получит привилегии установщика без оповещений и в полной мере.

Доверие файлам, созданным с привилегиями установщика

Как уже сказано, исполняемые файлы, создаваемые доверенными установщиками, автоматически становятся доверенными, если включена опция «Доверять приложениям, установленным с помощью доверенных установщиков» на вкладке Рейтинг файлов → Настройка рейтинга файлов . Также говорилось, что информация о создании файлов доверенными установщиками заносится в базу данных, даже если эта опция отключена.

Судя по экспериментам, при отключенной опции ДПУПДУ в базу CIS заносится информация о создании файлов именно непосредственно доверенными установщиками, а не любыми программами, имеющими привилегии установщика. Т.е. если файл создан дочерним процессом доверенного установщика или программой, получившей привилегии установщика на основании правил HIPS, то не считается, что этот файл создан доверенным установщиком. Но если опция ДПУПДУ включена, то файлы, созданные любыми программами, так или иначе получившими привилегии установщика, отмечаются в базе как созданные довереннымми установщиками.

Определяя, создан ли файл под действием привилегий установщика, CIS различает создание и копирование файла. Так, если программа, имеющая привилегии установщика, выполнит обычное копирование файла, то файл от этого еще не станет доверенным. Но если под действием привилегий установщика произойдет, например, извлечение файла из архива - CIS будет доверять этому файлу и всем идентичным ему (при включенной опции ДПУПДУ).

В некоторой мере привилегиии установщика работают в виртуальной среде: если доверенный установщик выполняется виртуально, но создает файлы в реальной среде (в области общего доступа), то эти файлы отмечаются в базе как созданные доверенным установщиком. Аналогичная ситуация возникает при работе в реальной среде с ограничениями Auto-Containment. На мой взгляд, это недоработка, причем потенциально опасная.

Хотя опция ДПУПДУ повышает удобство использования CIS, есть определенный смысл в ее отключении. В частности, когда эта опция включена, CIS может доверять потенциально нежелательным программам, которые устанавливаются вместе с безопасными приложениями.

Бывает, что установщик какого-либо приложения, даже если является доверенным, в процессе работы создает и запускает неопознанные программы. Обычно CIS не препятствует их работе, поскольку они наследуют привилегиии установщика. Однако, как сказано выше, унаследованные привилегии действуют не постоянно (что оправдано соображениями безопасности), и иногда в процессе установки может сработать проактивная защита. Если это проявится лишь оповещением HIPS, то для продолжения установки достаточно ответить на него. Но если HIPS настроен на блокировку без оповещений или если используется Auto-Containment, то возникает риск некорректной установки приложения. Этот риск особенно высок, если отключена опция «Доверять приложениям, установленным с помощью доверенных установщиков» или «Обнаруживать программы, требующие повышенных привилегий».

Чтобы установка приложений проходила без помех со стороны CIS, предлагаю запускать установщики через специальный пункт контекстного меню. Для этого будет использоваться простейшая программа, которая запускает файл, указанный в ее аргументах командной строки. Понадобится скачать архив с программой (пароль cis), поместить программу в любое удобное место, добавить ее в доверенные и запустить - будет предложено добавить в контекстное меню проводника новый пункт (его удаление выполняется повторным запуском). Программа написана на AutoIt3, в папке source прилагается исходный код и конвертер: в случае сомнений вы можете сгенерировать аналогичную программу, проверив ее код и подпись конвертера.

Затем понадобится назначить этой программе правило HIPS «Установка и обновление», а также правило Auto-Containment:

- выбрать действие «Игнорировать»,

- в критериях указать расположение программы,

- оставить отключенной опцию «Не применять выбранное действие к дочерним процессам».

Теперь, чтобы установка какого-либо безопасного приложения прошла беспрепятственно, будет достаточно вызвать на установщике, удерживая нажатой клавишу Shift , контекстное меню и выбрать пункт «COMODO: запустить как установщик». В результате, даже когда сама программа-установщик завершит работу, ее дочерние процессы продолжат выполняться с привилегиями установщика. Эти привилегии снимутся после закрытия специального окна с текстом «Нажмите Ok по завершении установки». Но даже тогда эти процессы останутся исключенными из контроля Auto-Containment.