Как открыть ярлык на флешке. На флешке вместо папок ярлыки - что делать

Вчера на курсах подхватил на флешку вирус, который был немедленно детектирован и удален антивирусом на моем домашнем компе. Однако оказалось, что все папки на флешке стали ярлыками . Какое-то время назад я уже сталкивался с такой проблемой, поэтому знаю первое правило, позволяющее предотвратить заражение вашего компьютера: не в коем случае не пытайтесь открыть ярлыки к папкам! (даже если данные на флешке бесценны, и вы хотите немедленно убедиться в том, что они никуда не пропали). Почему не стоит открывать эти ярлыки? Создатели вируса пошли на такую уловку: в свойствах этих ярлыков прописаны две команды:

- Первая запускает и устанавливает вирус на Ваш ПК

- Вторая открывает интересующую Вас папку

Т.е. пользователь, на компьютере которого не установлен антивирус, не обратив внимание на тот факт, что все каталоги на флешке теперь отображаются в виде ярлыков, может просто не знать, что флешка заражена, т.к. все папки на флешке открываются и информация в них на месте. В некоторых модификациях подобного вируса папки перестают открываться, даже если щелкнуть по ярлыку. В любом случае, не паникуйте, не спешите форматировать USB флешку и читайте внимательно инструкцию ниже. Поймите, каталоги никуда не делись, они как лежали на флешке так и лежат. Просто вирус скрыл все папки на флешке, т.е. им были назначены соответствующие атрибуты (скрытый + архивный). Наша задача: уничтожить вирус и снять эти атрибуты.

Итак, ниже я приведу инструкцию, описывающую что делать, если папки на флеше стали ярлыками

Удаляем исполняемые файлы вируса на USB флешке

Первым делом необходимо избавиться от исполняемых фалов вируса. Это можно сделать с помощью любого антивируса (благо есть куча бесплатных или portable версий, таких как Dr.Web CureIt или Kaspersky Virus Removal Tool), если же его нет – можно попробовать найти и обезвредить вирус вручную. Как же найти файлы вируса, заразившего USB флешку?

В этом примере RECYCLER\e3180321.exe это и есть тот самый вирус. Т.е. файл вируса с именем e3180321.exe находится в папке RECYCLER. Удаляем этот файл, а можно и папку целиком (рекомендую проверить наличие этой папки как на самой зараженной флешке, так и в системных каталогах C:\windows, C:\windows\system32 и в профиле текущего пользователя (о них чуть ниже)).

- в Windows 7, 8 и 10 - C:\users\имя_пользователя\appdata\roaming\

- в Windows XP - C:\Documents and Settings\имя_пользователя\Local Settings\Application Data\

Если в этих каталогах имеются файлы с расширением «.exe », то скорее всего это и есть исполняемый файл вируса и его можно удалить (на незараженном компьютере в этом каталоге.exe файлов быть не должно).

В некоторых случаях такие вирусы не детектируются антивирусами, т.к. их могут создавать в виде.bat/.cmd/.vbs файлов сценариев, которые в принципе не выполняют никаких деструктивных действия на компьютере. Рекомендуем руками проверить флешку на наличие файлов с такими разрешениями (их код можно посмотреть с помощью любого текстового редактора).

Теперь клик по ярлыку не опасен!

Проверка системы на наличие команд автозапуска вируса

В некоторых случаях вирусы прописывают себя в автозапуск системы. Проверьте руками следующие ветки реестра (regedit.exe) на наличие подозрительных записей:

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run – эти программы запускаются при загрузке компьютера

- HKEY _ CURRENT _ USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Run – программы, автоматически запускаемые при входе текущего пользователя

Удалите все подозрительные записи и незнакомые программ (ничего плохого вы не сделаете, и если даже вы отключите автозагрузку какой-то нужной программы, вы сможете всегда запустить ее вручную после входа в систему).

Другие способы автозапуска программ в системе описаны в статье .

Восстанавливаем вид каталогов и доступ к папкам

После того, как флешка и компьютер очищена от вирусов, нужно восстановить обычный вид папок и файлов на флешке. В зависимости от модификации вируса (и фантазии «разработчиков») оригинальным папкам могут быть присваивоены системные атрибуты «скрытая» и «системная», либо они могут быть перенесены в некую также скрытую папку, специально созданную вирусом. Просто так эти атрибуты не снять, поэтому придется воспользоваться командами сброса атрибутов через командную строку. Это также можно сделать вручную или с помощью командного файла. Затем оставшиеся ярлыки на папки можно удалить – они нам не нужны

Ручной способ восстановления атрибутов скрытых папок на флешке

- Открываем командную строку с правами администратора

- В появившемся черном окне вводим команды, после набора каждой нажимаем Enter

cd /d f:\

, где f:\ - это буква диска, назначенная флешке (в конкретном случае может отличаться)

attrib -s -h /d /s

, команда сбрасывает атрибуты S («Системный»), H («Скрытый») для всех файлов и папок в текущем каталоге и во всех вложенных.

В результате все данные на накопителе становятся видимыми.

В результате все данные на накопителе становятся видимыми.

Скрипт для автоматического снятия атрибутов скрытия с исходных папок и файлов

Можно воспользоваться готовым скриптов, которые выполняет все операции по восстановлению атрибутов файлов автоматически.

С этого сайта скачайте файл (263 байта) (прямая ссылка) и запустите его с правами администратора. Файл содержит следующий код:

:lbl

cls

set /p disk_flash="Enter flash drive: "

cd /D %disk_flash%:

if %errorlevel%==1 goto lbl

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

При запуске программа просит вас указать имя диска флешки (например, F: ), а затем сама удаляет все ярлыки, фалы autorun.*, снимает атрибуты скрытия с каталогов, удаляет папку с вирусом RECYCLER и, наконец, показывает содержимое USB флешки в проводнике.

Надеюсь, эта заметка будет полезной. Если у вас встретятся другие модификации вируса, превращающего папки на флешке в ярлыки – описывайте симптомы в комментариях, попытаемся разобраться с проблемой вместе!

Вирусы бывают разные и совершают они различные действия. Сегодня в статье речь о таких вирусах, которые скрывают настоящие папки (чаще всего недавно используемые) и заменяют их на свой ярлык с таким же названием, который ссылается на скрытую папку в которой находится сам вирус. Вот такая вот чехарда, в результате которой Вы открываете флешку (а чаще всего заражаются именно они) и видите вроде бы все свои папки. Открываете и заражаете свой компьютер кучей вирусов, и неизвестно чем они там заниматься будут...

Для начала разберемся с тем, как вылечить такой вирус. Если у Вас нет антивируса, то можете скачать бесплатный антивирус от или от лаборатории , а затем проверить ими компьютер или флешку. Обычно после них всё встаёт на места и вирусы удаляются.

На заметку:

2) Можете щелкнуть ПКМ по созданному вирусному ярлыку и выбрать в меню Свойства . Там будет указан путь, куда перенаправляет этот ярлык. Обычно это программа (с расширением exe ) в папке RECYCLER . Затем можете удалить как сам файл, на который ссылается ярлык, так и саму эту папку, содержащую вирус. Этим Вы поможет антивирусу или избавитесь без антивируса.

3) Если увидите файл autorun.inf , то тоже его удалите. ( ?)

4) Введите следующие строки в адресную строку проводника.

Для Windows XP : %USERPROFILE%\Local Settings\Application Data\

Для Windows 7 и 8 : %USERPROFILE%\appdata\roaming\

Если найдёте в этой папке какой-нибудь файл с расширением exe , то смело удаляйте.

После удаления вирусов, нужные нам папки остаются, но они невидимые (скрытые). Место же они занимают. Чаще всего у них ещё стоит атрибут Скрытый

, который неактивен (галочку нельзя убрать) и серый.

Чтобы убрать атрибут можно воспользоваться несколькими способами:

1)

Скачать с официального сайта . Запустить его. Проверить по пути “Конфигурация” –> “Настройка” –> “Содержимое панелей”. Здесь должна стоять галочка в пункте “Показывать скрытые/системные файлы (только для опытных!)”

Если нету, то ставим и жмем Применить и Ок.

Далее открываем нашу флешку через Тотал Коммандер и видим наши папки скрытые. Выделяем их с помощью нажатой клавиши Ctrl

и нажатием левой кнопки мыши на каждой папке (или просто ПКМ по ним щёлкаем). Затем идём в “Файлы” –> “Изменить атрибуты”. В этом окошке снимаем все атрибуты. В итоге должно быть пусто:

Жмем Ок и наслаждаемся результатом.

2)

Открываем Блокнот (Пуск -> Все программы -> Стандартные -> Блокнот) и вставляем в него следующие строки:

attrib -s -h -r -a /s /d

Затем верхнее меню "Файл" -> "Сохранить как..." и называем любым именем, но чтобы расширение (Тип файла) было bat , а местоположение указываем корень (начало) нашей флешки или диска зараженного.

Теперь запускаем этот файл и всё должно стать видимым.

Тут стоит знать то, что если заражен системный диск, то все системные папки станут видимыми тоже, что не совсем хорошо.

Кстати, если боитесь, то можете скачать с моего сайта файл ниже, закинуть в корень и запустить

3)

Нажимаем Пуск -> Выполнить (или сочетание клавиш Win

+R

) и вводим в окошко:

attrib -h -s /d /s "Путь к папке или файлу"

Например у Вас заражена флешка и в ней папка vindavoz скрытая, тогда будет так:

Обратите внимание на знак обратного слеша. Он должен быть.

Жмем Ок и радуемся что папки стали видимыми.

4)

Точно так же, как и во 2 пункте, создаем файл со следующим содержимым:

:lable

cls

set /p disk_flash="Vvedite bukvu vashei fleshki: "

cd /D %disk_flash%:

if %errorlevel%==1 goto lable

cls

cd /D %disk_flash%:

del *.lnk /q /f

attrib -s -h -r autorun.*

del autorun.* /F

attrib -h -r -s -a /D /S

rd RECYCLER /q /s

explorer.exe %disk_flash%:

У кого возникнут вопросы - пишите в комментариях.

Сегодня речь пойдет об одном интересном вирусе, название которого я конечно не знаю или не запомнил.

Обитал он в одной замечательной бюджетной организации, которую, то ли обязывают покупать платный, всем нам известный антивирус, то ли они так сами решили. Не знаю.

Собственно это хорошо и правильно. Но, либо он (антивирус) не справляется со своей задачей, либо админ ленится, но так или иначе, вирус живет на компьютерах этой организации уже давно.

И вот меня угораздило воткнуть подключить флешку к одному из компьютеров вышеупомянутой конторы организации.

Особенность вируса такова — себя на Ваше устройство он не копирует (точнее копирует, но очень редко, и видимо лишь какая-то его разновидность), но напакостить успевает.

Вирус скрыл папки и файлы на флешке

Все ниже перечисленные симптомы, могут появиться как все одновременно, так и некоторые по отдельности:

- Флешка якобы пуста — вы не видите ничего в проводнике.

- На flash-диске не видно ни одного файла, но если посмотреть свойства диска, то становится понятно что он не пуст.

- На диске что-то есть похожее на Ваши папки, и даже выглядит как они, но на самом деле, это EXE-файлы которые открывают «Проводник» Windows. Иногда на папке «Мои документы».

- Вместо Ваших файлов, ярлыки, которые все же открывают Ваши файлы. Ну или не открывают…

Как вылечить флешку от вируса скрывающего файлы

Что делать если с Вами и вашей флешкой случилась такая неприятность.

Совет №1. Ни в коем случае не форматировать флешку.

Ваши данные там, они не испорчены, и мы сейчас их вернем:

Запустите командную строку от имени Администратора. Введите команду

attrib -h -r -s /d /s h:\*.* — где «h:\» — буква Вашей флешки.

и нажмите

Данная команда, сделает ваши файлы и папки видимыми.

Давайте рассмотрим, что делает введенная нами команда:

attrib — собственно запускает программу attrib

ключ -h — очищает атрибут «скрытый файл».

ключ -r — очищает атрибут файла «только для чтения».

ключ -s — очищает атрибут «системного файла».

ключ /s — распространяет действие только на файлы.

ключ /d — распространяет действие на каталоги (папки) и файлы. Не работает без /s

После этих действий, ваши файлы и папки станут видны. Вам лишь останется удалить (при помощи поиска) все файлы с расширением *.lnk (ярлыки) и name.exe которые выглядят как ваши папки (где name-имена ваших папок). Если есть файлы, которые не похожи на Ваши — тоже удаляйте.

неОшибка.Ру — не несет ответственности за Ваши действия и возможную потерю информации. Все действия вы производите на свой страх и риск. Вы должны понимать то, что делаете, и к чему это приведет.

Если все папки на флешке стали ярлыками – не стоит отчаиваться! Проблема имеет решение, причем довольно-таки простое.

Для начала, запомните следующую информацию:

- Папки на флешке скорее всего никуда не пропадали, 99% что это вирус, а если быть точным – троян Backdoor.win32.ruskill . Он замаскировался под папки, находящиеся на флешке – создал вместо них свои ярлыки (через сопутствующего вируса-червя). Сами папки никуда не делись – они стали скрытыми.

- Не пытайтесь запустить появившиеся ярлыки-папки. Нет, не так. НИ В КОЕМ СЛУЧАЕ не запускайте эти ярлыки. Принцип действия вируса после запуска ярлыков расписывать не буду, скажу лишь: ничего хорошего не ждите. Если интересно – можете почитать что он способен натворить: http://www.securitylab.ru/virus/405757.php

- Форматировать флешку не надо. Все Ваши файлы всё ещё находятся там (см. п.1). Если, конечно, ничего важного там нет – можно и форматнуть.

Теперь, когда Вы ознакомились с основной информацией по данной проблеме, давайте постараемся её решить.

Здесь возможно несколько способов решения этой проблемы с флешкой – с помощью сторонних программ и вручную (его мы и рассмотрим).

Давайте по порядку:

1. Если антивирус всё ещё ничего не обнаружил на флешке – запустите его, пусть проверит и удалит вирус.

2. Заходим в Мой компьютер, на верхней панели находим вкладку Сервис (если стоит Windows 7, то нажимаем F10 – панель появится), далее заходим в Свойства папки, во вкладку Вид – снимаем галочку с пункта «Скрывать защищенные системные файлы» и ставим галочку на «Показывать скрытые файлы и папки».

3. Теперь на Вашей флешке должны появиться папки, которые скрыл злой вирус 🙂 Создаем новые папки с похожими на скрытые названиями и перемещаем всю информацию в них (вырезать-вставить, легко же!)

4. Удаляем пустые скрытые папки, удаляем ярлыки, созданные вирусом, удаляем папку RECYCLER (если антивир её всё ещё не удалил).

5. Собственно, всё! Проблему с папками, ставшими ярлыками на флешке мы решили.

ЗЫ: Можно проверить «следы» вируса, которые он мог оставить на компьютере. Для этого заходим в

C:\users\Имя_пользователя\appdata\roaming\ (Windows 7)

C:\Documents and Settings\ Имя_пользователя \Local Settings\Application Data\ (Windows XP)

В этой папке ищите файлы со странным названием, типа «9fpoi8j5.exe» (может быть любой набор букв-цифр) – это и будет исполняемый файл вируса, удалите его.

Затем лезем в реестр (пуск-выполнить или win+R, вводим regedit), заходим в следующий каталог: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run, где ищем название вируса по вышеописанному принципу и удаляем! Вот и всё.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту – очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак – это все папки на флешке превратились в ярлыки.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки), чтобы удостовериться в наличии файлов – вот это делать совсем не стоит!Проблема в том, что в этих ярлыках записано по две команды, первая – запуск и установка вируса в ПК, вторая – открытие Вашей папки.

Как очистить флешку от таких вирусов:

Шаг 1. Отобразить скрытые файлы и папки.

Если у Вас Windows XP, то выполняем следующие действия: "Пуск-Мой компьютер-Сервис-Свойства папки- вкладка Вид ”:

На вкладке "Вид” отыскиваем два параметра и выполняем:Скрывать защищенные системные файлы (рекомендуется) – снимаем галочку Показывать скрытые файлы и папки – устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: ”Пуск-Панель Управления- Параментры папок- вкладка Вид ”.

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов.

Зараженная флешка выглядит так, как показано на рисунке ниже:

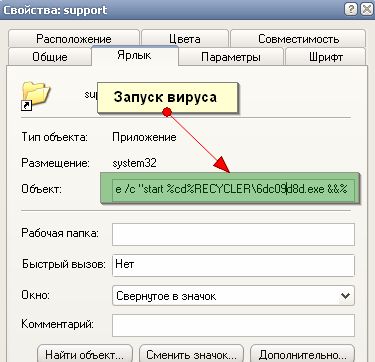

Сначала необходимо проверить, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, где Вы найдете двойной запуск – первый открывает Вашу папку, а второй – запускает вирус:

В строке "Объект” (она довольно длинная) можно найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В данном случае строка двойного запуска выглядела так:

%windir%\system32\cmd.exe /c "start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe - папка на флешке и вирус в ней.

Удаляем его вместе с папкой – теперь клик по ярлыку не опасен (если вы до этого не успели его запустить).

Шаг 3. Восстановление прежнего вида папок.

Папки у нас прозрачные – это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 способа:

Открываем "Пуск”-Пункт "Выполнить”-Вводим команду CMD-нажимаем ENTER.

Откроется черное окно командной строки в ней нужно ввести команды:

cd /d f:\ нажать ENTER, где f:\ – это буква нашей флешки (может отличатся от примера) attrib -s -h /d /s нажать ENTER – эта команда сбросит атрибуты и папки станут видимыми.

Второй вариант – создать текстовый файл в корне флешки. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat, поместить в корень флэшки и запустить его. После его запуска появится черное окошко, не закрывайте его, а подождите и все не восстановится. После этого можно удалить ярлыки папок.

В случае, если у Вас не получается создать такой файл – Вы можете скачать: Bat файл для смены атррибутов (.zip) . Если файлов много, то возможно потребуется время на выполнение команды.

После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Еще один вариант файла.bat:

| :lable cls set /p disk_flash="Vvesti buky flash drive: " cd /D %disk_flash%: if %errorlevel%==1 goto lable cls cd /D %disk_flash%: del *.lnk /q /f attrib -s -h -r autorun.* del autorun.* /F attrib -h -r -s -a /D /S rd RECYCLER /q /s explorer.exe %disk_flash%: |